Forensic Numérique : La Science de la Preuve Digitale

Sommaire

- Les Domaines d’Expertise Forensic

- Quand faire appel à l’Expertise Ikerketa ?

- Le Protocole de la Preuve Inattaquable (Traçabilité)

- Cas Concret : Vol de données stratégiques à Biarritz

- Checklist : Réflexes en cas d’incident cyber

Aujourd’hui, 95% des litiges (civils, pénaux ou commerciaux) contiennent une dimension numérique. Un SMS, une géolocalisation ou un log de connexion peuvent faire basculer un dossier. Le Forensic Numérique (ou cyber-criminalistique) est l’art de faire parler les machines pour établir la vérité.

[!IMPORTANT] La preuve numérique est fragile. Une simple manipulation maladroite peut altérer les métadonnées et rendre la preuve irrecevable en justice. Confier l’extraction à un expert Ikerketa est votre seule garantie de validité juridique.

I. Les Domaines d’Expertise Forensic

Ikerketa intervient sur trois fronts majeurs.

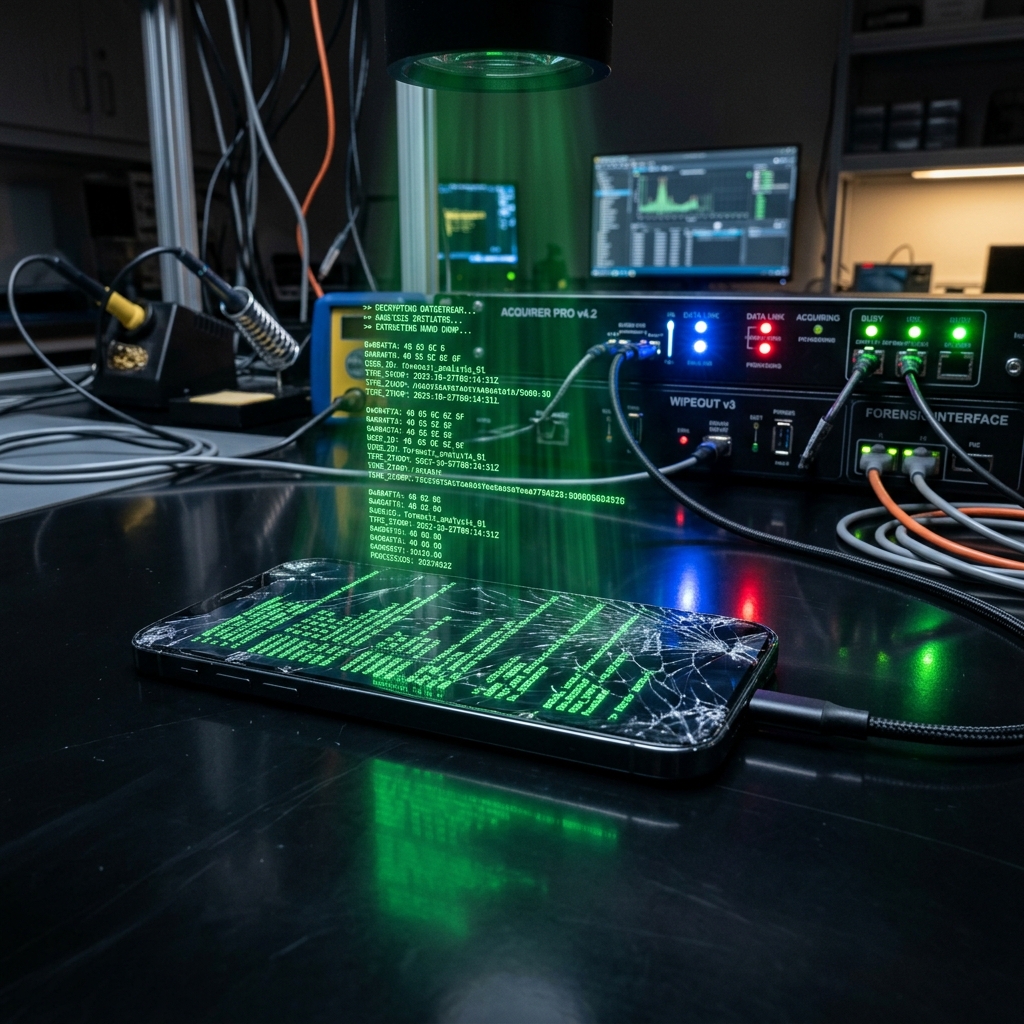

1. Mobile Forensic (Smartphones & Tablettes)

C’est le cœur de l’investigation moderne.

- Extractions de messages : SMS, WhatsApp, Signal, Telegram (même supprimés).

- Géolocalisation : Historique des déplacements pour valider un alibi ou prouver une présence suspecte.

- Photos & Multimédia : Récupération de fichiers cachés ou effacés.

2. Computer Forensic (Ordinateurs & Serveurs)

Crucial pour les affaires de Secret Industriel.

- Traçage des copies de fichiers : Savoir quand et sur quelle clé USB un document a été copié.

- Historique de navigation : Même en mode “navigation privée”.

- Analyse des emails : Authentification des en-têtes (headers) pour déceler les faux ou les usurpations.

3. Cloud & Réseaux Sociaux

Extraction légale de données stockées à distance (Google Drive, iCloud, Facebook) dans le cadre d’un mandat ou d’une procédure judiciaire.

II. Quand faire appel à l’Expertise Ikerketa ?

1. Conflits d’Entreprise

Vol de fichiers clients par un commercial partant à la concurrence, espionnage industriel ou sabotage informatique interne.

2. Harcèlement & Stalking

Prouver l’origine de messages anonymes, détecter un logiciel espion installé par un ex-conjoint jaloux, ou documenter un cyber-harcèlement.

3. Affaires Familiales

Preuve d’infidélité (messages, applications de rencontre masquées) ou de dissimulation d’actifs financiers via des portefeuilles de crypto-monnaies.

III. Le Protocole de la Preuve Inattaquable

Pour que le juge accepte la preuve numérique, elle doit respecter la Chaîne de Traçabilité.

- Saisie Sécurisée : Utilisation d’un sac de Faraday pour bloquer les signaux et empêcher tout effacement à distance.

- Imagerie Forensic : Création d’une copie conforme (clone) du support sans modifier un seul bit de l’original.

- Analyse & Indexation : Recherche par mots-clés, analyse de la chronologie (Timeline) et récupération des données supprimées.

- Rapport d’Expertise : Un document pédagogique traduisant le langage informatique en faits juridiques compréhensibles par les magistrats.

IV. Cas Concret : Vol de données stratégiques à Biarritz

Situation : Une société de Biarritz soupçonne son directeur technique de préparer la création d’une boîte concurrente avec des brevets internes. Intervention Ikerketa : Analyse forensic de son ordinateur professionnel. Nous découvrons un script programmé pour envoyer des copies de la base de données vers un serveur privé. Résultat : Preuve irréfutable de vol de secret des affaires. Plainte déposée au Tribunal Judiciaire de Bayonne. Saisie réalisée chez le concurrent et arrêt immédiat du projet frauduleux.

V. Checklist : Réflexes en cas d’incident cyber

- Ne réinitialisez jamais l’appareil (“Reset Factory”).

- Éteignez l’appareil immédiatement (ou mettez-le en mode avion).

- Ne tentez pas d’accéder vous-même aux fichiers suspects (altération des métadonnées).

- Notez l’heure précise de la découverte de l’incident.

- Appelez Ikerketa pour une mise sous scellé numérique et une extraction certifiée.

[!TIP] Le Conseil de l’Expert : En cas de litige, le premier intervenant sur la machine détermine le succès ou l’échec de la procédure judiciaire. Agissez avec méthode, pas avec précipitation.

Conclusion : La Vérité est dans le Code

À l’ère du tout-numérique, la preuve la plus solide est souvent celle que l’on ne voit pas. Ikerketa met la puissance de la technologie forensic au service de votre défense.

Vos appareils ont une mémoire. Utilisez-la.

Découvrez notre service d’ Expertise Téléphones & Ordinateurs ou Contactez-nous pour une analyse urgente.

Apprenez comment nous nettoyons votre e-réputation après une cyber-attaque.